utworzone przez Anna Krukowska | 2 kwietnia 2020 | Blog

Michał Stępień Cyberbezpieczeństwa w fabrykach, organizacjach, przedsiębiorstwach nie można rozpatrywać oddzielnie dla działów IT oraz OT. Historycznie pracownicy działów OT postrzegali warstwę IT jako zło konieczne, niektórzy z nich nawet „chronili w zamkniętych...

utworzone przez Anna Krukowska | 26 marca 2020 | Bezpieczeństwo IT, Blog

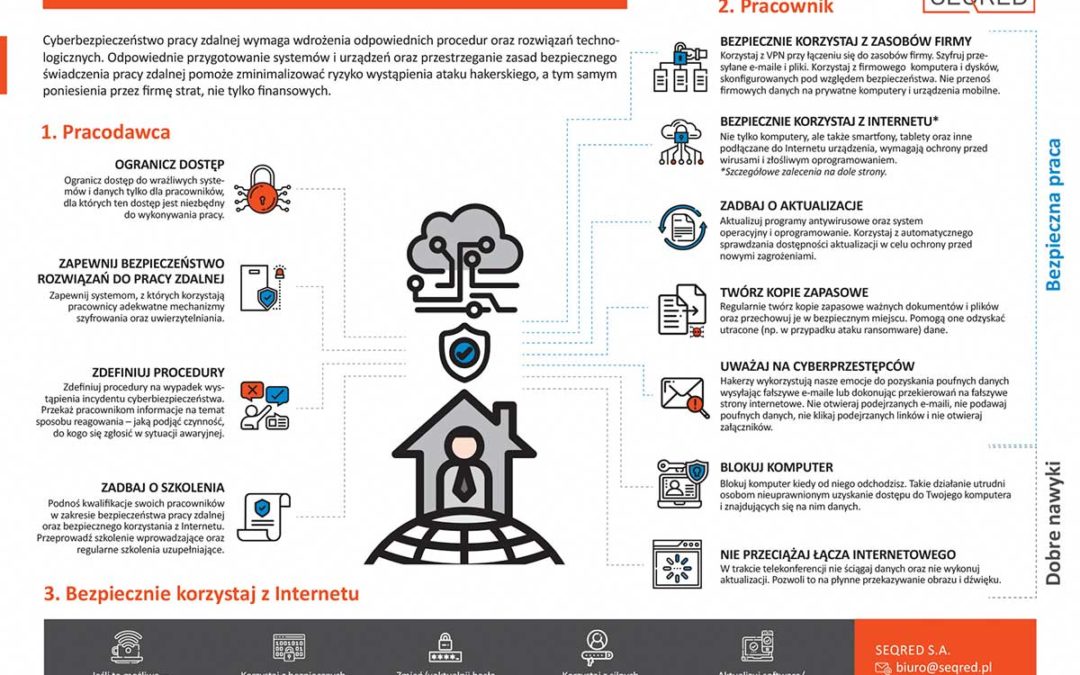

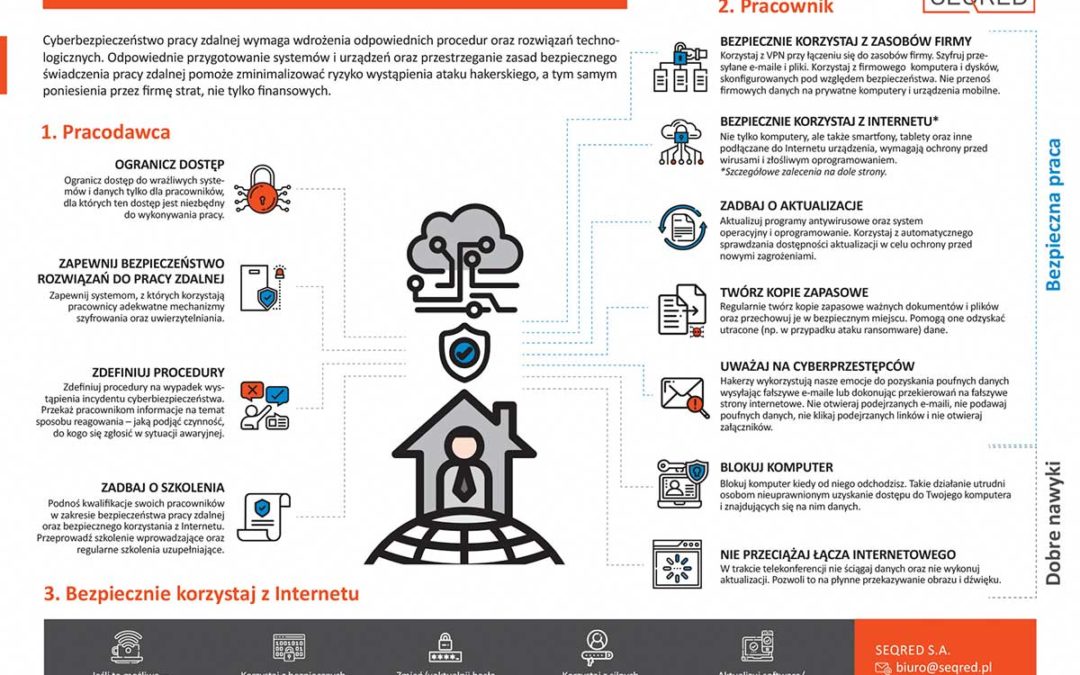

Łukasz Dudkowski Cyberbezpieczeństwo pracy zdalnej wymaga wdrożenia odpowiednich procedur oraz rozwiązań technologicznych. Odpowiednie przygotowanie systemów i urządzeń oraz przestrzeganie zasad bezpiecznego świadczenia pracy zdalnej pomoże zminimalizować...

utworzone przez Anna Krukowska | 18 marca 2020 | Blog

Michał Stępień 15 lutego 2018 roku w USA dochodzi do wycieku substancji powodującej efekt cieplarniany, który trwa nieprzerwanie przez 3 tygodnie. W wyniku działania siły wyższej, do atmosfery dostaje się więcej metanu niż uwalniane jest w ciągu roku przez przemysł...

utworzone przez Anna Krukowska | 17 marca 2020 | Blog, CVE

Maciej Miszczyk Andy to emulator Android dla Windows i Mac. Podczas testów, odkryliśmy otwarte lokalne porty TCP pozwalające na eskalację uprawnień od nieuprzywilejowanego użytkownika do użytkownika root. CVEID: CVE-2019-14326 Podatny produkt i jego wersja: Andy...

utworzone przez Anna Krukowska | 12 marca 2020 | Blog, Cyberbezpieczeństwo systemów ICS

Michał Stępień Co kryje się w urządzeniach umożliwiających zdalny dostęp do ICS? W 2017 odkryto login i hash hasła ukrytego użytkownika oraz klucze prywatne w firmware urządzeń Westermo zapewniających zdalny dostęp do sieci ICS. Jedna z podatności została oceniona na...