Smart Building – cyberbezpieczeństwo musi być priorytetem

Dzisiejsze budynki to nie tylko beton i szkło. To naszpikowane najnowszymi technologiami obiekty gotowe wspierać działalność biznesową przez 365 dni w roku, 24 godziny na dobę. To inteligentne budynki, w których zaawansowane rozwiązania technologiczne optymalizują ich funkcjonowanie oraz zapewnieniają użytkownikom najwyższy komfort.

Specjalistyczne oprogramowanie wykorzystywane w tego typu obiektach zarządza, kontroluje, monitoruje i wspiera niemal każdy obszar działalności od przepływu ludzi, monitoringu wizyjnego, poprzez kontrolę temperatury i klimatyzację, po sterowanie oświetleniem, windami, czy systemem parkingowym. Mnogość producentów i rozwiązań, coraz to nowe obszary IoT (Internet of Things) dołączane do systemu Smart Building to również nowe i coraz poważniejsze zagrożenia związane z cyberbezpieczeństwem.

Wraz z rozwojem nowoczesnych technologii warto zadać sobie kilka pytań związanych z bezpieczeństwem inteligentnych budynków:

- Czy poradzisz sobie z nieprawidłowo działającą kontrolą dostępu?

- Czy będziesz wystarczająco bezpieczny, jeżeli stracisz dostęp do systemu monitoringu wizyjnego?

- Czy masz opracowany plan działania, gdy ktoś wyłączy w Twoim biurowcu oświetlenie?

- Jakie będą skutki nieprawidłowo działającego systemu klimatyzacji w serwerowni lub magazynie, w którym przechowujesz przedmioty wrażliwe na zmiany temperatury czy wilgotności?

Najwyższy czas się nad tym zastanowić i odpowiednio przygotować!

Z artykułu dowiesz się:

- czym są obiekty Smart Building, co je wyróżnia oraz z jakich systemów się składają,

- poznasz przykłady ataków hakerskich na obiekty Smart Building. To się dzieje!

- poznasz skalę zagrożeń inteligentnych budynków cyberatakami oraz przykłady niezabezpieczonych systemów,

- poznasz najczęstsze przyczyny ataków na systemy Smart Building,

- kto odpowiada za cyberbezpieczeństwo inteligentnych budynków?

- jakie są konsekwencje braku odpowiednich zabezpieczeń?

- jak poprawić cyberbezpieczeństwo obiektów Smart Building?

Czym jest Smart Building / inteligentny budynek?

Smart Building to obiekt, w którym wykorzystywane są najnowsze rozwiązania z zakresu IT, OT (Operational Technology) oraz IoT (Internet of Things). Do obiektów Smart Building najczęściej należą nowoczesne budynki biurowe, galerie handlowe, lotniska, hotele, budynki użyteczności publicznej itp.

Inteligentne budynki stają się koniecznością ekonomiczną, pozwalająca na zapewnienie firmie konkurencyjności. Korzyści związane z wprowadzeniem systemów Smart Building, takie jak redukcja kosztów operacyjnych, efektywność energetyczna, ekologiczność, wsparcie użytkowników na wielu płaszczyznach czy zwiększona funkcjonalność w pełni uzasadniają zainwestowane środki.

Systemy, z których najczęściej składa się obiekt Smart Building:

1. BMS (Building Maintanance System) – system zarządzania budynkiem pozwalający na sterowanie i monitoring systemów: automatyki budynkowej, sterowania oświetleniem, monitoringu mediów itp.

2. Systemy bezpieczeństwa – system telewizji dozorowej CCTV, system kontroli dostępu, system sygnalizacji włamania i napadu, system przeciwpożarowy, system DSO (dźwiękowy system ostrzegawczy),

3. Infrastruktura sieciowa (przewodowa oraz bezprzewodowa) na potrzeby funkcjonowania dodatkowych systemów,

5. Urządzenia IoT.

Budynki inteligentne w pełni korzystają z rozwoju technologii IoT oraz IT. Dostęp do nowych rozwiązań w zakresie wymiany danych, takich jak: rozwiązania chmurowe, zdalny dostęp, zewnętrzne rozwiązania analityczne, współdzielenie sieci pozwala na budowanie coraz bardziej zaawansowanych rozwiązań.

Patrząc na to z innej perspektywy rozwój technologiczny stworzył cyber zagrożenia, ponieważ doprowadził do otwarcia na świat odizolowanych wcześniej systemów budynkowych.

Cyberbezpieczeństwo obiektów Smart Building

Czy słysząc hasło cyberbezpieczeństwo przychodzą nam na myśl obiekty Smart Building? W pierwszej chwili zapewne pomyślimy o bezpieczeństwie naszego konta bankowego, konta na portalu społecznościowym, ochronie danych osobowych, czy bezpieczeństwie urządzeń informatycznych. Analiza ataków przeprowadzonych na obiekty Smart Building pokazuje jak niska jest świadomość zagrożeń w tym obszarze i ile jest jeszcze do zrobienia.

Przykłady ataków hakerskich na systemy Smart Building. To się dzieje!

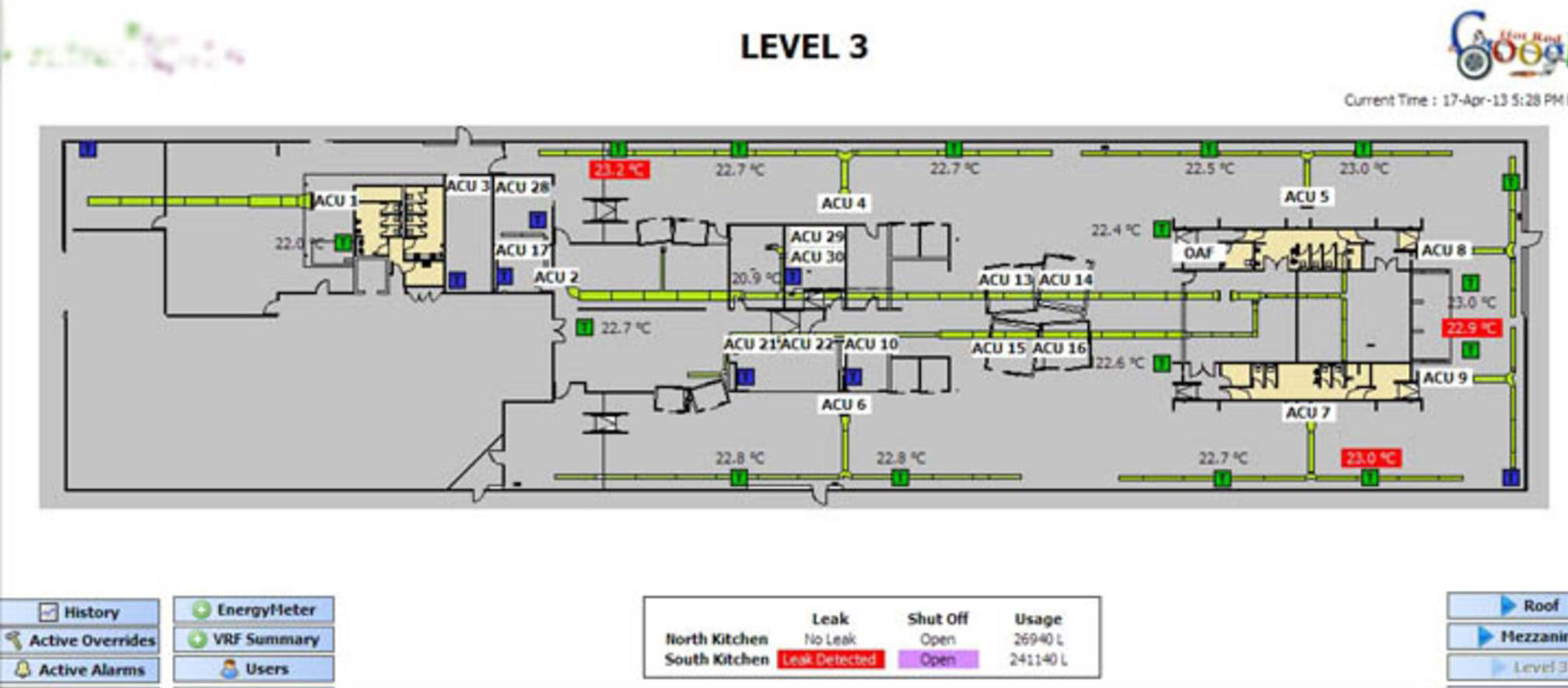

– 2013 – Biuro Google: wskazanie krytycznej podatności w systemie BMS NiagaraAX pozwalającym na uzyskanie hasła administratora do systemu. Skompromitowana została siedziba Google w Australii.

– 2017 – ofiarami globalnych ataków typu ransomware padły miedzy innymi szpitale w Stanach Zjednoczonych Ameryki: Kentucky Methodist Hospital, Chino Valley Medical Center, Desert Valley Hospital.

– 7 lutego 2019 – Safety Detective informuje o niezabezpieczonym dostępie przeglądarkowym do systemów BMS firmy RDM w 319 obiektach na całym świecie, w tym dziesięciu szpitalach na terenie Wielkiej Brytanii.

Podane powyżej przykłady to zaledwie kilka skutecznych ataków, które miały miejsce w ostatnim okresie. Nie wszystkie tego typu informacje trafiają jednak do opinii publicznej.

Jaka jest skala zagrożeń inteligentnych budynków cyberatakami?

Systemy Smart Building (BMS) do wymiany danych używają standaryzowanych protokołów komunikacyjnych, które powstały na potrzeby rozwiązań związanych z automatyką budynków, m.in:

- BACnet

- KNX/EIB

- LONworks

Jedną z kluczowych kwestii w analizie bezpieczeństwa systemów automatyki budynkowej jest uświadomienie sobie, że wyżej wymienione protokoły powstawały w latach 80-tych i 90-tych, kiedy liczyła się ich funkcjonalność, a nie cyberbezpieczeństwo. Początkowo, jako medium transmisji wykorzystywały przede wszystkim parę skrętki miedzianej. Dopiero później dodawano kolejne media, takie jak: Ethernet, czy łączność bezprzewodową. Spowodowało to, że odizolowane wcześniej urządzenia mogą być teraz wyeksponowane do wewnętrznej sieci IT lub nawet bezpośrednio do sieci Internet.

Na początkowym etapie rozwoju protokołów automatyki budynkowej nikt nie był w stanie przewidzieć tak szybkiego skoku technologicznego, a co najważniejsze, że systemy oparte na protokołach BACnet, KNX, LON, Modbus staną się jedynie częścią dużo większej struktury, jaką jest system Smart Building.

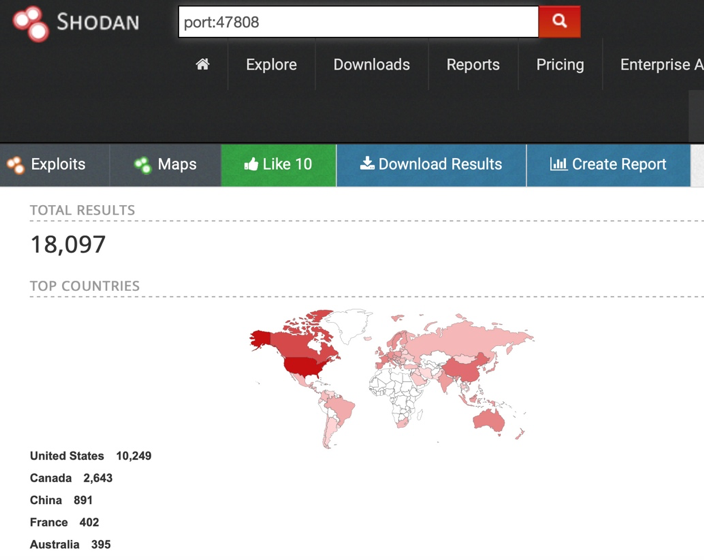

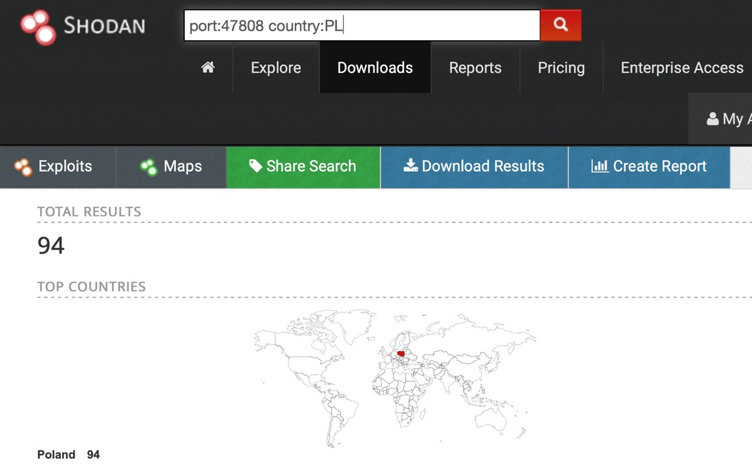

Shodan – identyfikacja niezabezpieczonych hostów

Jednym z głównych możliwych źródeł ataków hakerskich na obiekty Smart Building jest udostępnienie ich systemów i urządzeń do sieci Internet. W celu identyfikacji potencjalnych celów ataków możemy wspomóc się portalem Shodan. Jest to silnik, który skanuje sieć Internet i pokazuje dostępne w niej hosty spełniające określone kryteria. Bardzo duża część ataków lub analiz podatności ma swój początek od identyfikacji hosta.

Przykładowy zbiór wyników dla numeru portu zarezerwowanego dla protokołu BACnet: 47808

W skali globalnej

W skali kraju

Nie oznacza to, że wszystkie urządzenia widoczne na portalu Shodan są bezpośrednio podatne na ataki lub istnieją znane na dla nich podatności. Jest to wstęp do analizy, a w przypadku odkrycia podatności do wyspecyfikowania zagrożonych urządzeń.

Urządzenia oraz systemy są często udostępniane w Internecie bez odpowiedniego zabezpieczenia

Wymieniony w pierwszej części artykułu incydent związany z 319 systemami BMS firmy RDM obsługującymi instalacje chłodnicze był znacząco ułatwiony dzięki danym znalezionym na portalu Shodan. Identyfikacja potencjalnie nieprawidłowo zabezpieczonych systemów miała miejsce przy wykorzystaniu odpowiednich zapytań, a następnie analizy zgromadzonych danych. Dostęp do wyselekcjonowanych systemów był możliwy przy wykorzystaniu domyślnego loginu oraz hasła, a w niektórych przypadkach nie wymagał nawet logowania. Pomimo, że od zgłoszenia problemu minęły ponad 3 miesiące to nadal część z obiektów pozostaje niezabezpieczona.

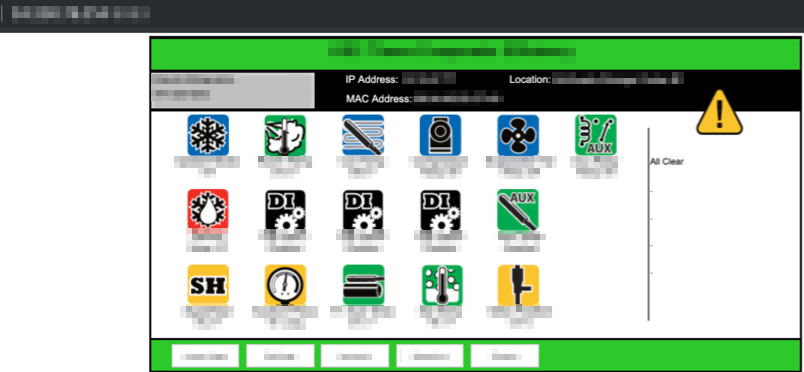

Przykład systemu chłodniczego dostępnego bez procesu logowania

Jakie elementy systemów automatyki budynkowej udostępnione są do sieci Internet?

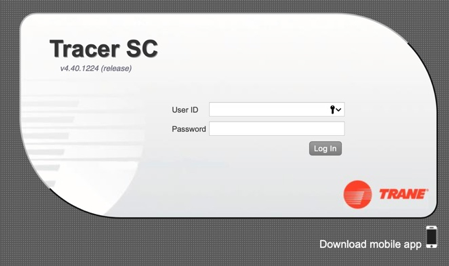

Do Intenetu przykładowo mogą być udostępnione interfejsy webowe systemów BMS, które pozwalają na zdalny dostęp oraz zarządzanie obiektem:

Dostęp do takiego systemu możliwy jest pod warunkiem, że znamy adres IP oraz port, na którym działa web server. Musimy znać również dane dostępowe do naszego konta.

Jak pokazują przypadki researchu oraz raportów logowanie do części z tych systemów możliwe jest z wykorzystaniem domyślnego loginu oraz hasła. Dodatkowo dla części systemów znane są podatności z zakresu cyberbezpieczeństwa, które mogą być przyczyną ataków.

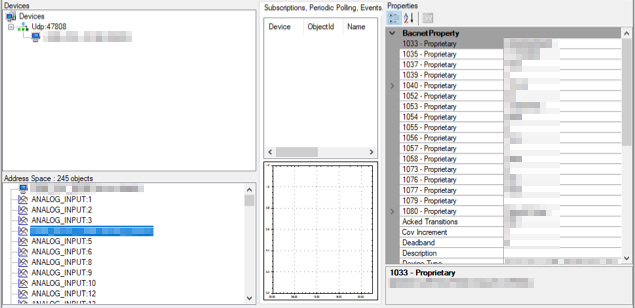

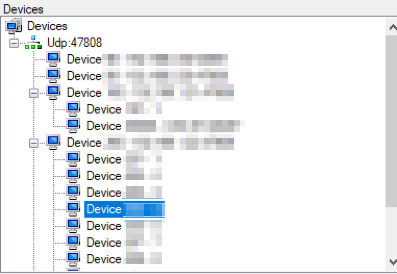

Posługując się odpowiednimi zapytaniami oraz kryteriami możemy zidentyfikować również systemy BMS oparte o protokół BACnet, gdzie możliwy jest przegląd elementów systemu, a nawet zmiana wartości poszczególnych obiektów bez dodatkowej autoryzacji:

Podgląd zmiennych dla systemu BACnet

Mapa sieci BACnet

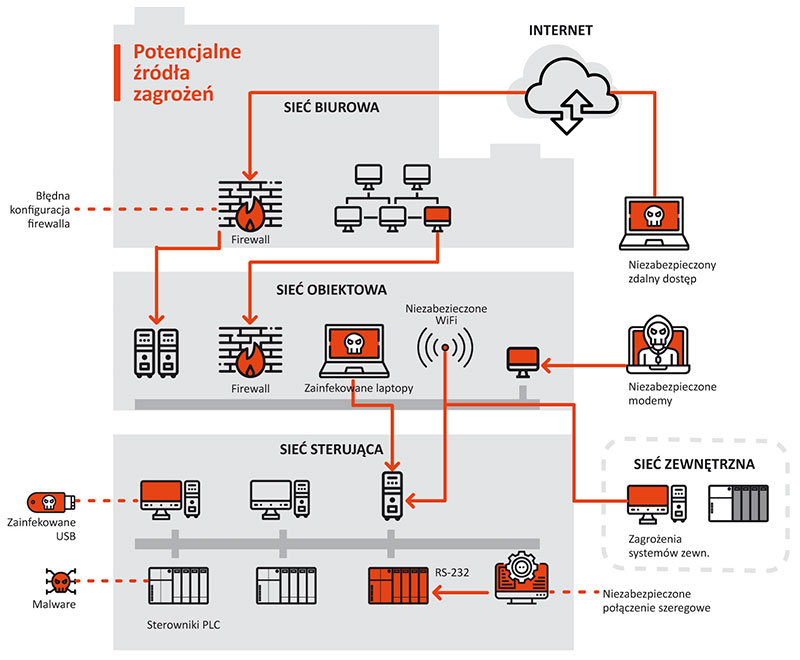

Udostępnienie do Internetu to tylko jeden z wektorów ataku. Co jeszcze może przyczynić się do zwiększenia zagrożenia?

Najczęstsze przyczyny ataków na systemy Smart Building:

Najczęstsze przyczyny ataków na inteligentne budynki to:

- niedopełnienie „dobrych praktyk” oraz zaleceń producentów urządzeń,

- błędy ludzkie na etapie konfiguracji oraz zarządzania systemem,

- podatności zidentyfikowane w urządzeniach (również w związku z wykorzystywanymi komponentami Open Source),

- brak odpowiednich zabezpieczeń infrastruktury sieciowej,

- nie uwzględnianie specyfiki „insecure by design” dla kluczowych protokołów oraz technologii stosowanych w Smart Building,

- łączenie rozwiązań od różnych producentów i dostawców,

- brak polityki na temat „Bring Your Own Device” stwarzającej dodatkowy wektor ataku,

- system Smart Building może być zagrożony nie będąc bezpośrednim celem ataku, lecz na skutek ataku na pozostałe komponenty obiektu, które w różny sposób mogą być z nimi powiązane (sieć intranet, architektura IT itp.).

Potencjalne źródła zagrożeń dla inteligentnych budynków

Kto odpowiada za cyberbezpieczeństwo obiektu Smart Building?

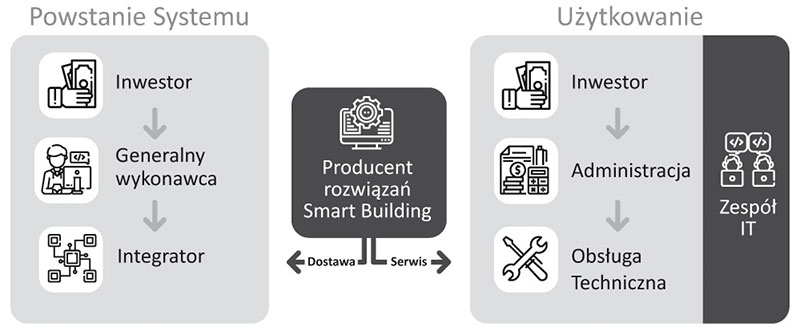

Analizując cykl życia budynku należy zastanowić się, w jaki sposób i w jakich etapach powstawał, jak był przekazany do użytkowania oraz jakie podmioty były zaangażowane w jego powstanie, a następnie jakie biorą udział w jego bieżącym użytkowaniu.

Przykładowo, na etapie budowy możemy wyróżnić inwestora, generalnego wykonawcę, liczną grupę podwykonawców, integratorów – zarówno od systemów Smart Building, jak i systemów wspomagających. Następnie, na etapie użytkowania pojawia się administracja, firmy obsługi technicznej, lokalny zespół IT, najemcy oraz podmioty zewnętrzne.

Pojawiają się zatem kluczowe pytania:

- Kto w tak złożonej sytuacji weryfikuje stan przygotowania oraz użytkowania obiektu od strony cyberbezpieczeństwa?

- Czy kwestie cyberbezpieczeństwa zostały uwzględnione na etapie projektowania rozwiązań Smart Building?

- Czy podczas wyboru konkretnych urządzeń oraz producentów jako jeden z czynników był brany pod uwagę również aspekt cyberbezpieczeńśtwa?

- Czy w ramach odbiorów budynku były wykonywane testy cyberbezpieczeństwa całego systemu?

Cykl życia budynku

Jakie mogą być skutki braku zapewnienia odpowiedniego podejścia do kwestii cyberbezpieczeństwa?

Kluczowe elementy systemu Smart Building to: system automatyki, system kontroli dostępu, czy telewizji dozorowej. Naruszenie bezpieczeństwa choćby jednego z nich może mieć negatywne skutki:

- utrata wrażliwych danych: utrata poufnych danych biznesowych, wyciek danych osobowych, potencjalne luki dla oszustw i wymuszeń,

- pogorszenie komfortu użytkowników: utrata kontroli na działaniem wybranych systemów, np. oświetlenia, ogrzewania, zmniejszenie produktywności,

- realne zakłócenie pracy obiektu: możliwe różne scenariusze od problemów funkcjonalnych (ewakuacja, blokada wind) po zagrożenie zdrowia i życia, czy fizyczne zniszczenie użytkowanych systemów,

- kompromitacja wizerunkowa/ utrata wiarygodności: utrata zaufania klientów, potencjalny spadek przychodów, osłabiona pozycja firmy,

- konsekwencje prawne: kary finansowe, potencjalne procesy sądowe, ryzyko zerwania umów.

Porady dla poprawy cyberbezpieczeństwa obiektu Smart Building:

1. Poznaj swój budynek i jego ograniczenia – znajomość architektury, zastosowanych rozwiązań, a przede wszystkim kluczowych obszarów działalności powiązanych z systemami Smart Building pozwala myśleć na temat cyberbezpieczeństwa na we właściwy sposób.

2. Unikaj rozwiązań „plug and play” w zakresie cyberbezpieczeństwa – zapewnienie cyberbezpieczeństwa musi być procesem „szytym na miarę” dopasowanym do specyficznych zagrożeń związanych z Twoim obiektem.

3. Patrz szeroko na kwestie IT – w kwestie cyberbezpieczeństwa powinny być zaangażowane wszystkie podmioty związane z obszarem IT – dział IT, managerowie, dostawcy rozwiązań, firmy świadczące serwis itp.

4. Oszacuj potencjalne skutki ataku – mając na uwadze charakter świadczonych usług przez siebie lub przez najemców, zaplanuj rozwiązania.

5. Bądź przygotowany na atak – zastanów się i opracuj procedury i scenariusze działania na wypadek ataków hakerskich. Ustal metodykę i priorytetyzację przywracania systemu do działania.

0 komentarzy